spark-ml

渗透测试

人工智能

html

机器人

DOM型XSS

数据类型

费用最优

zookeeper

rnn

离线仿真项目

微信授权功能

iphone

Documents PDF

系统架构

risc-v

redux

cisp题库

csp

API接口开发系列

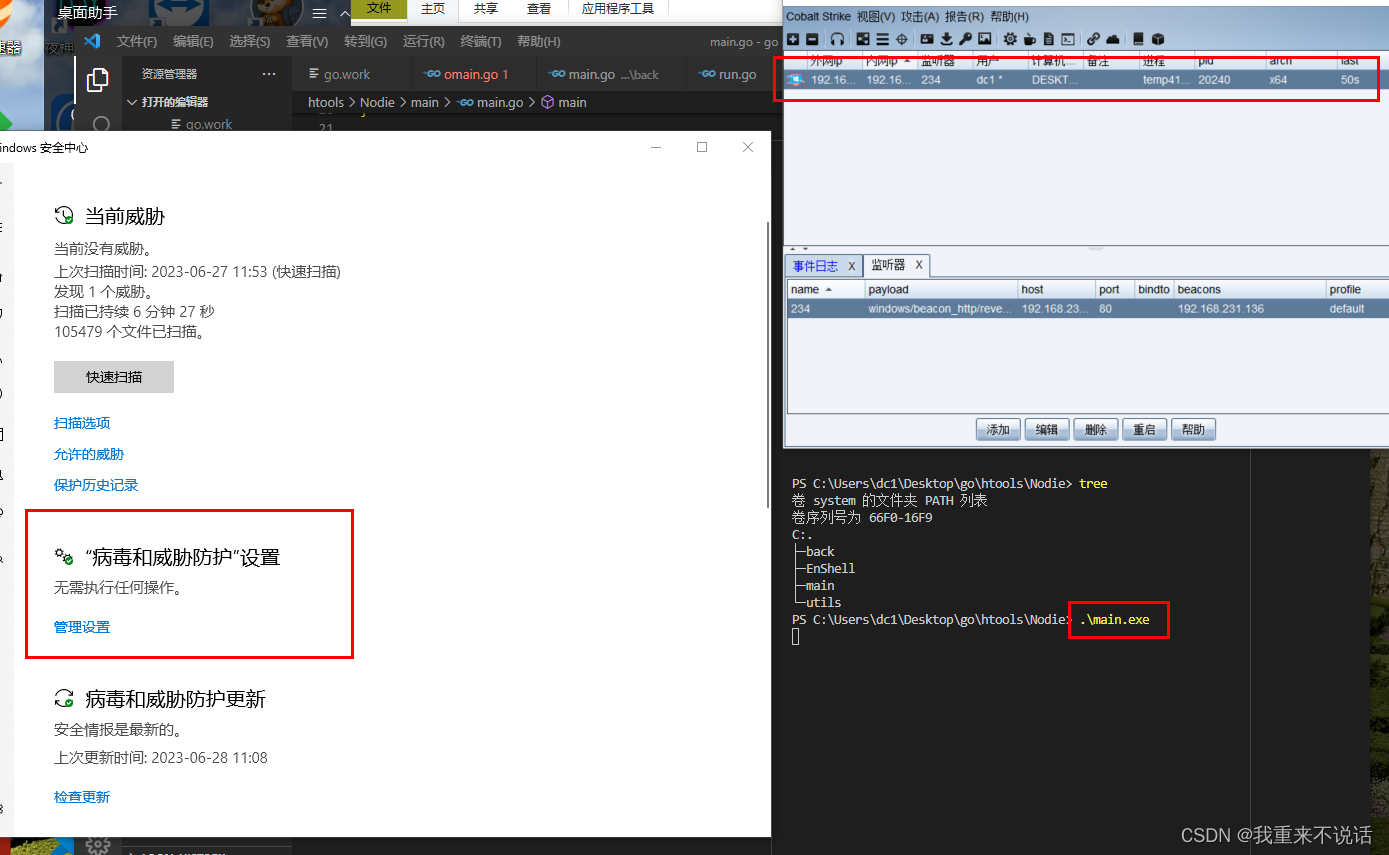

免杀

2024/4/11 17:53:37Invoke-Obfuscation混淆免杀过360和火绒

微信公众号:乌鸦安全 扫取二维码获取更多信息! 更新时间:2021-05-31

Invoke-Obfuscation下载地址:https://github.com/danielbohannon/Invoke-Obfuscation

参考文档 https://blog.csdn.net/weixin_44216796/article/details/11…

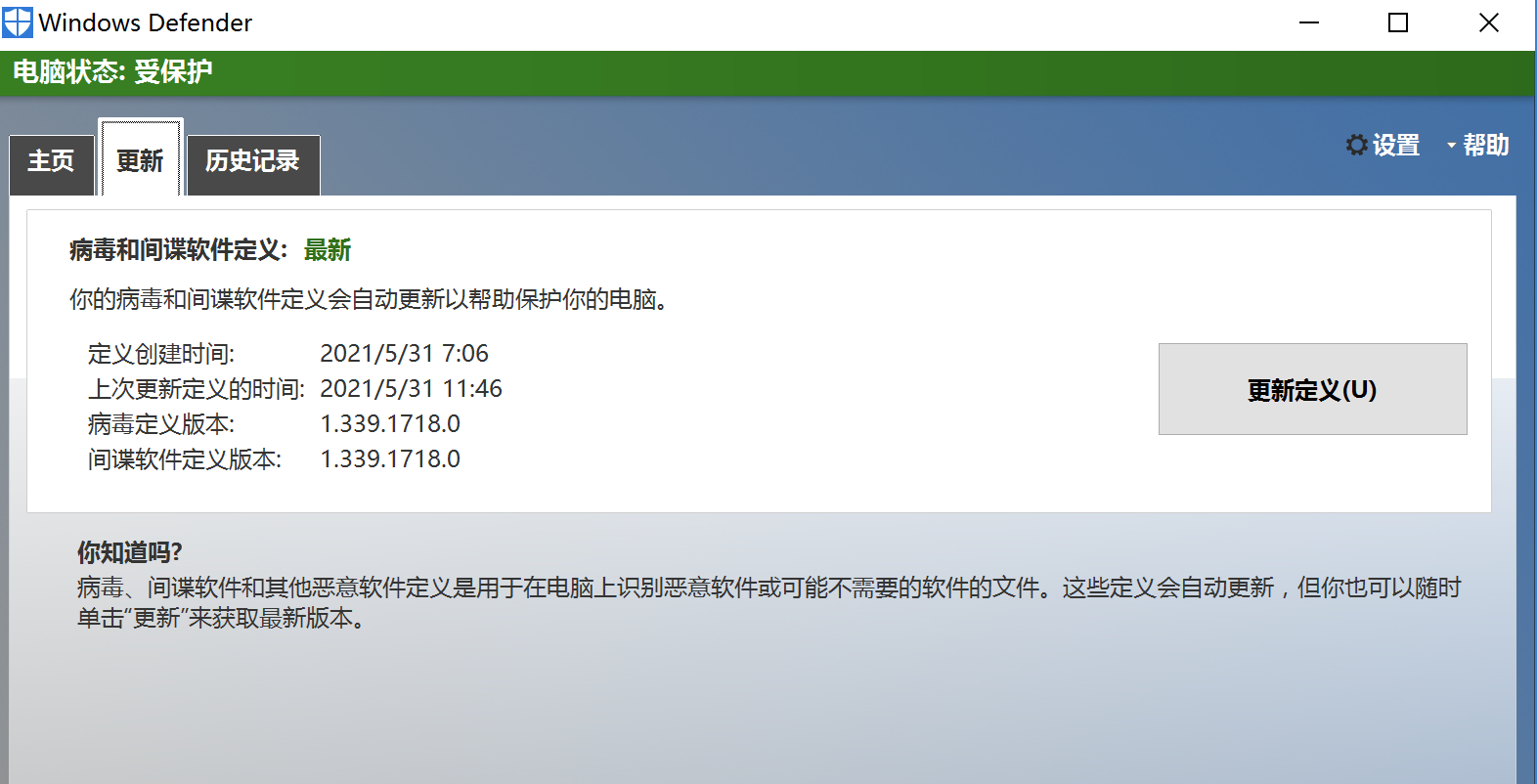

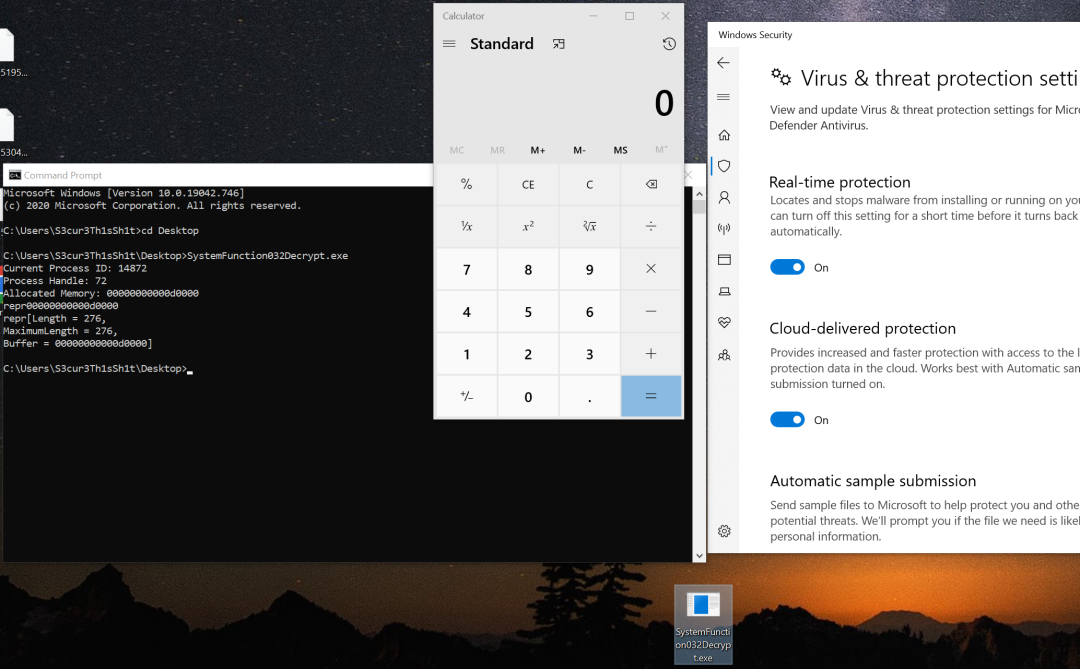

SystemFunction032函数的免杀研究

什么是SystemFunction032函数?

虽然Benjamin Delphi在2013年就已经在Mimikatz中使用了它,但由于我之前对它的研究并不多,才有了下文。

这个函数能够通过RC4加密方式对内存区域进行加密/解密。例如,ReactOS项目的代码中显示&…

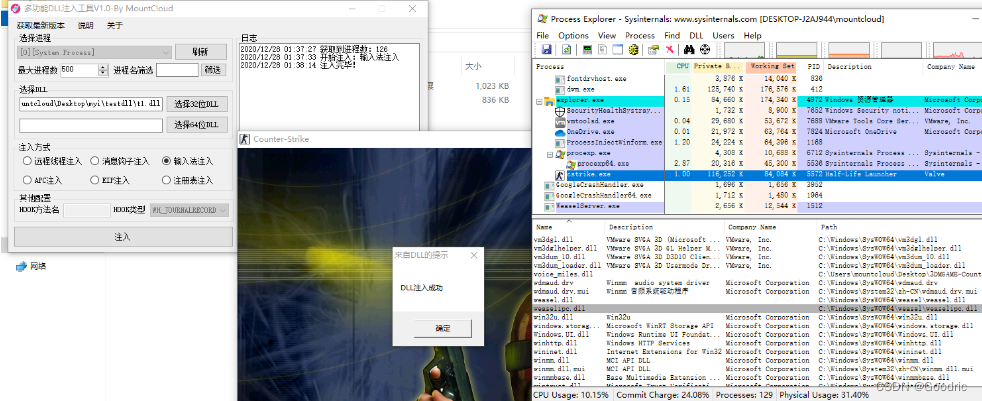

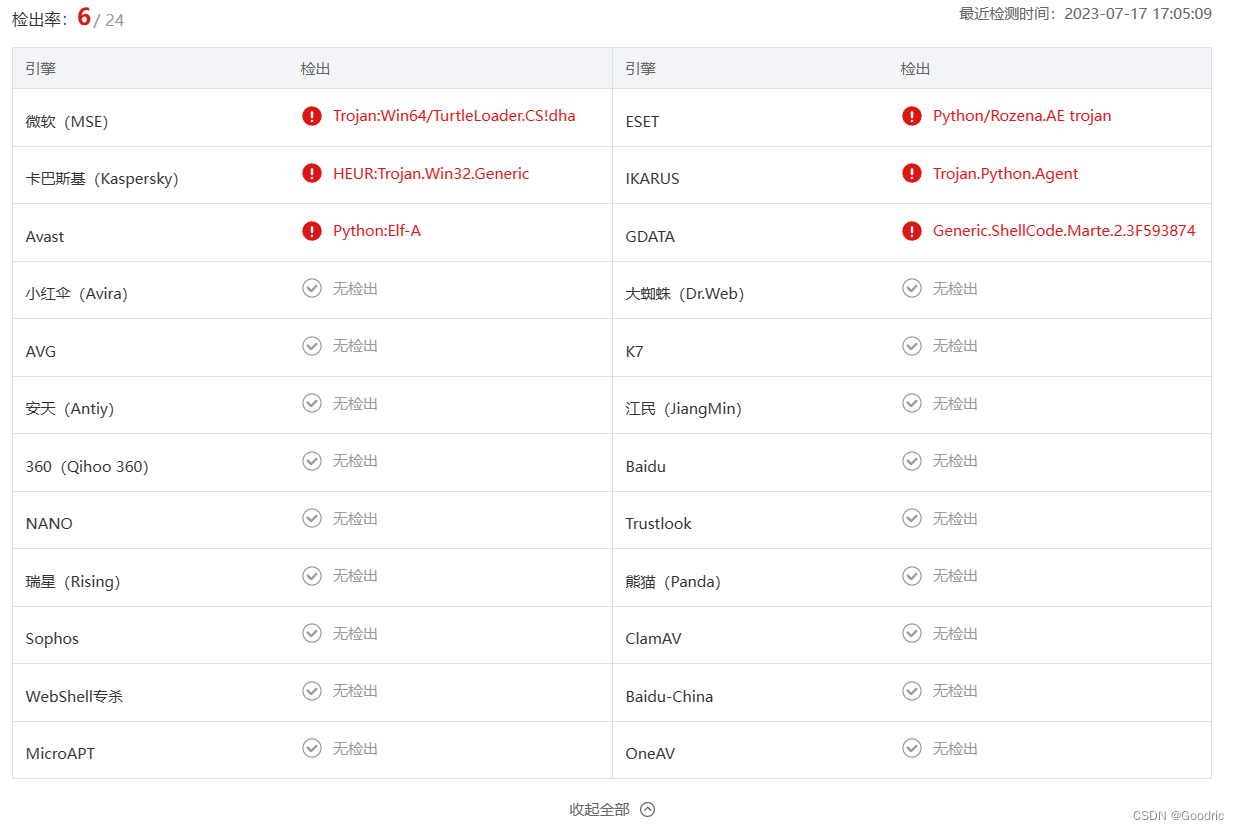

木马免杀(篇三)静态免杀方法

紧接上一篇,是通过 cs 生成 shellcode 并直接用python 调用动态链接库执行 shellcode 。

生成后的exe文件未进行任何处理。 现在学习一些可以绕过静态免杀的方法。即将文件上传到目标不会被杀软查杀,但这只是静态方面。

动态免杀方面还涉及到很多东西&…

Go编译exe程序指定图标

0x01 下载依赖

go get github.com/akavel/rsrc

下载后在项目工程目录可见: 0x02 制作图标

在线ico图标生成,生成后放到要编译的go的文件同目录下 0x03 生成相关文件编译

创建manifest文件, 命名:xxxx.exe.manifest

<?xml version="1.0" encoding="U…

python免杀初探

文章目录 loader基础知识loader参数介绍 evilhiding项目地址免杀方式修改加载器花指令混淆loader源码修改签名加壳远程条件触发修改ico的md5加密 loader基础知识

loader

import ctypes

#(kali生成payload存放位置)

shellcode bytearray(b"shellc…

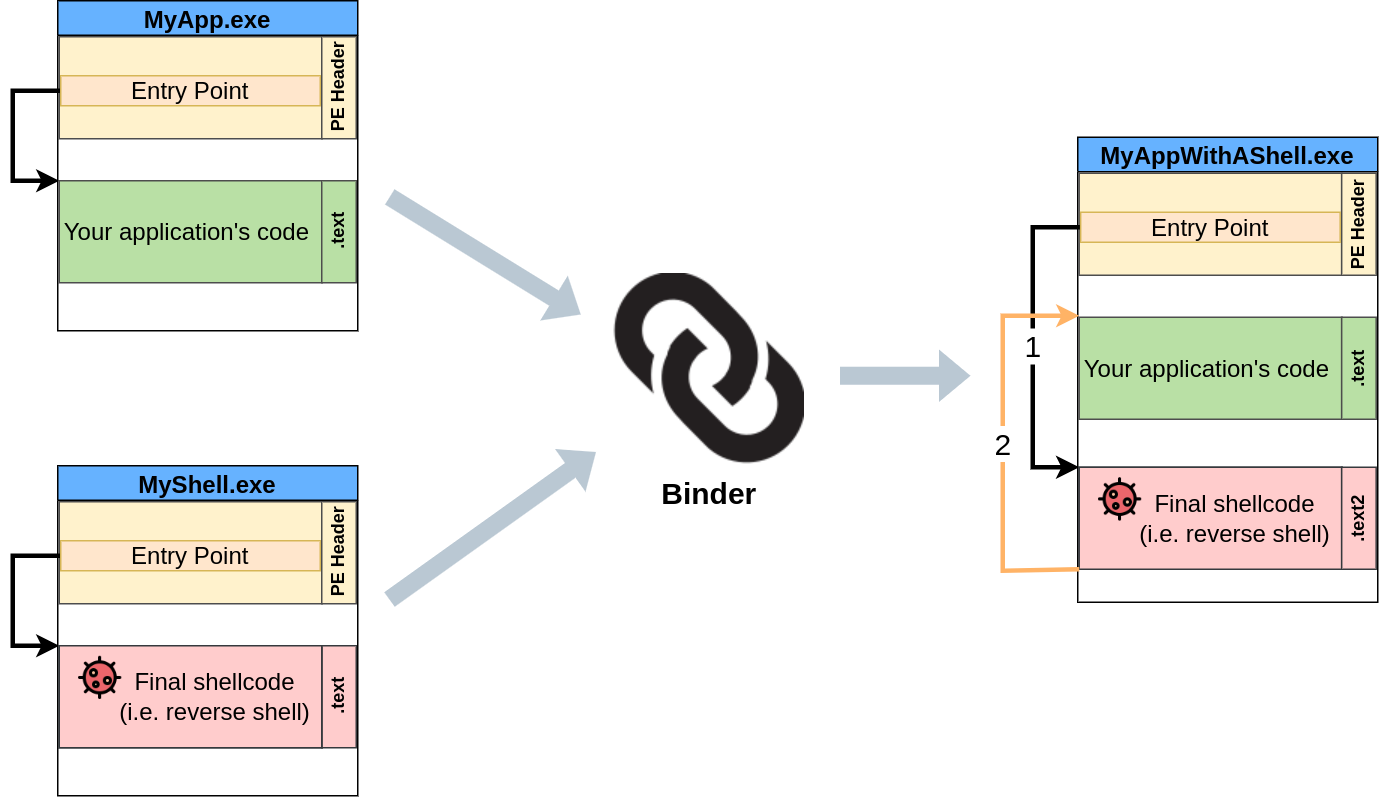

TryHackMe-红队-20_Anti-Virus规避:Shellcode

Anti-Virus Evasion: Shellcode

学习shellcode编码、打包、活页夹和加密器。

在这个房间里,我们将探讨如何构建和交付有效载荷,重点是避免被常见的AV引擎检测到。我们将研究作为攻击者可用的不同技术,并讨论每种技术的优缺点。 PE结构

Win…

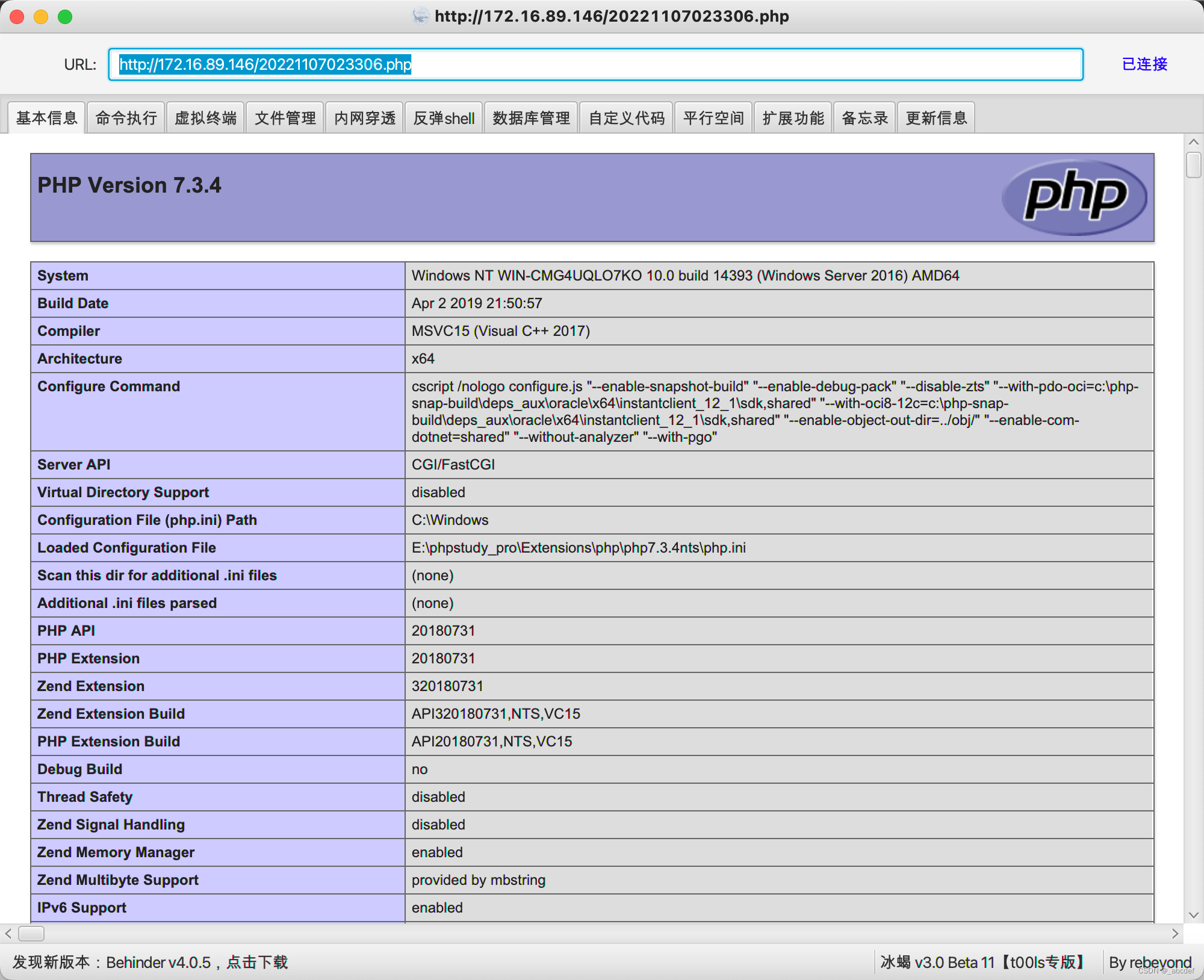

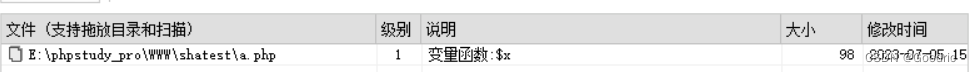

php webshell 免杀入门

webshell 查杀软件:

d盾、安全狗、护卫神、Sangfor WebShellKill 在线查杀 百度WEBDIR https://scanner.baidu.com 河马 https://www.shellpub.com cloudwalker牧云 https://webshellchop.chaitin.cn 查杀技术

静态检测、动态检测、日志检查

静态检查:…

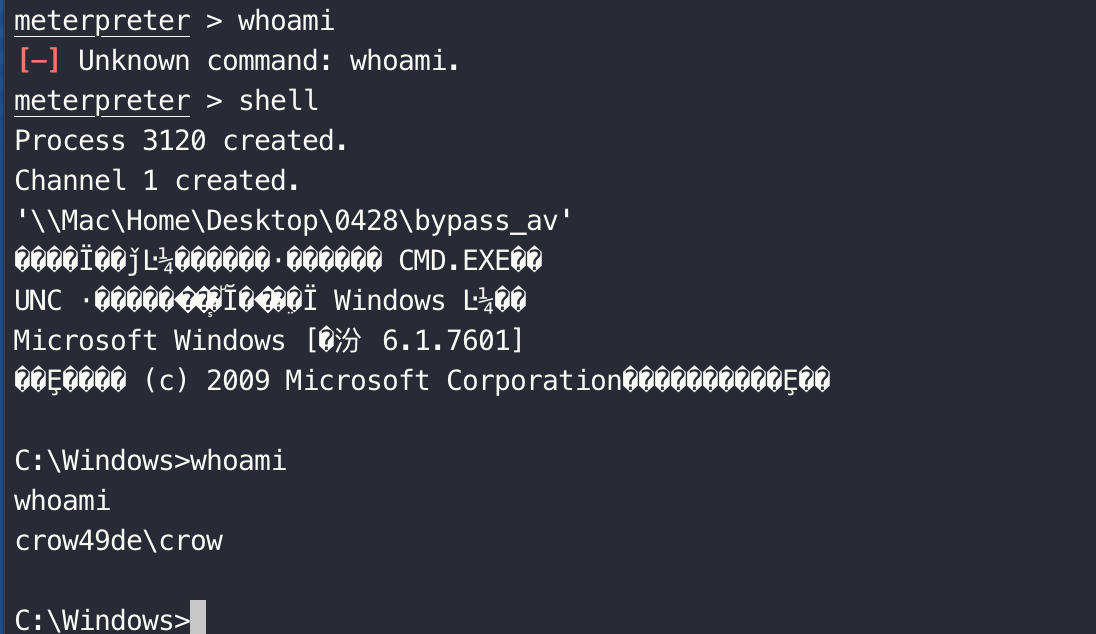

木马免杀(篇二)shellcode 学习

木马免杀(篇二)shellcode 学习

——

shellcode介绍 shellcode 是一段利用软件漏洞进行执行的机器码, 通常用汇编语言编写并被翻译为十六进制操作码,因常被攻击者用于获取系统的命令终端shell 接口,所以被称为 shellc…

免杀神器-virtest定位特征码

这工具很老了,但还有很多大佬在用,, 下载地址: http://static.3001.net/upload/20140812/14078161556897.rar 目录 介绍: 如果你想做一个不被杀毒软件报毒这个工具就是你必备的免杀必备工具,VIRTEST采用2分排除法,测试…

网络攻防中黑客是如何利用msfvenom生成木马的?如何生成多种跨平台语言的木马?如何实现木马隐藏和免杀?如何实现穿透反弹shell控制目标机器的?

网络攻防中黑客是如何利用msfvenom生成木马的?如何生成多种跨平台语言的木马?如何实现木马隐藏和免杀?如何实现穿透反弹shell控制目标机器的?

木马程序是一种客户机服务器程序,典型结构为客户端/服务器(Client/Server,C/S)模式,服务器端(被攻击的主机)程序在运行时…

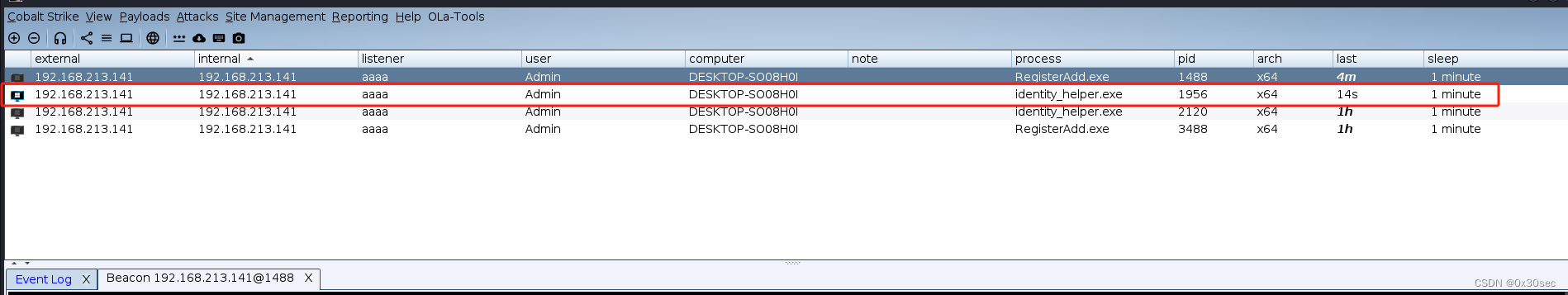

、写入Shellcode到注册表上线

其实本质就是将shellcode写入到注册表中,然后读取注册表中的shellcode,然后创建线程去执行shellcode。

如下图:

写入注册表shellcode

这里将shellcode写入到注册表中,在我们需要的时候再去读取然后执行。

这里用到如下两个Windows API函…